DLP i Copilot websøk

- Bjørnar Aassveen

- Apr 24

- 2 min read

Microsoft 365 Copilot gir potensielt produktivitetsgevinster, men introduserer også nye og litt mer subtile risikoer. En av disse er hvordan Copilot bruker eksterne webtjenester som grounding når det mangler relevante interne svar.

Nå har Microsoft kommet med ny DLP‑funksjonalitet i Purview som lar deg stoppe Copilot fra å bruke websøk når prompten inneholder sensitiv informasjon. Det høres kanskje lite ut, men dette er et svært viktig kontrollpunkt for mange organisasjoner.

I denne posten ser jeg nærmere på funksjonen "Prevent Copilot from processing content > Performing Web Searches", hva den faktisk gjør, og når du bør bruke den.

Hva er egentlig problemet?

Når en bruker stiller Copilot et spørsmål, forsøker Copilot alltid å gi best mulig svar basert på tilgjengelige kilder. Dersom det ikke finnes god intern kontekst, kan Copilot bruke ekstern nettsøk som støtte.

Problemet oppstår når brukeren ubevisst inkluderer sensitiv informasjon i prompten, for eksempel:

Personopplysninger

Kundeidentifikatorer

Sakenummer eller kontraktsdetaljer

Egendefinerte interne begreper

Uten kontrollmekanismer kan slike data i praksis bli brukt som del av et eksternt websøk. Selv om Microsoft beskytter data og ikke trener modeller på kundeinnhold, er dette likevel en uønsket dataflyt for mange virksomheter, spesielt innen offentlig sektor og regulerte bransjer.

Hva gjør denne DLP‑funksjonaliteten?

Denne nye DLP handlingen gjør noe ganske presist:

Hvis en Copilot‑prompt inneholder definerte sensitive information types, blir ekstern web search blokkert som groundingkilde for akkurat den prompten.

Det er viktig å merke seg hva som skjer og hva som ikke skjer:

Copilot svarer fortsatt på prompten

Intern Microsoft 365 data kan fortsatt brukes der det er tillatt

Eksterne websøk blir eksplisitt deaktivert for prompten

Dette er altså ikke et hardt stopp, men en risikoreduserende begrensning.

Forskjellen på de ulike Copilot DLP‑handlingene

Microsoft har nå flere ulike DLP‑handlinger for Copilot, og de dekker forskjellige scenarier:

Prevent Copilot from processing content > Processing prompts - Stopper Copilot helt fra å svare når prompten inneholder sensitiv info.

Prevent Copilot from processing content > Performing Web Searches - Tillater svar, men uten ekstern web‑grounding.

Prevent Copilot from processing content basert på sensitivity labels - Hindrer at filer og e‑post med bestemte etiketter brukes i svargrunnlaget.

Hvordan konfigurere dette i Purview

Konfigurasjonen gjøres i Microsoft Purview gjennom en custom DLP policy.

Overordnet flyt:

Gå til Data Loss Prevention i Purview

Opprett en ny Custom policy

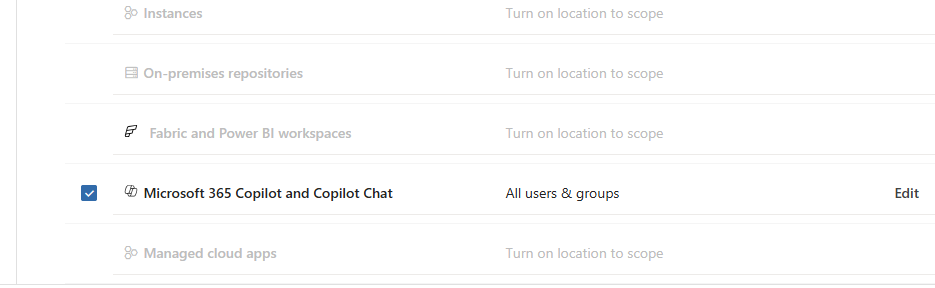

Velg location Microsoft 365 Copilot and Copilot Chat

Legg til betingelsen

Content contains > Sensitive information types

Velg relevante SITs

Under Actions velger du

Prevent Copilot from processing content > Performing Web Searches

Konfigurer policy tips eller varsling etter behov

Publiser policyen

Bruk av egendefinerte SITs

Dette er et område hvor funksjonen virkelig blir kraftig.

Ved å bruke egendefinerte sensitive information types kan du hindre websøk når prompten inneholder (eksempelvis):

Interne sakenummer

Kundenavn i bestemte formater

Prosjektkoder

Domene spesifikke begreper

Til slutt er det verdt å understreke hvor avgjørende det er å bruke tilstrekkelig tid på å definere gode sensitive information types. Kvaliteten på SITene dine avgjør direkte hvor treffsikre disse Copilot kontrollene (og andre DLP regler!) blir. For grove eller generelle definisjoner gir mange falske treff, mens for snevre definisjoner lar reell risiko passere uoppdaget. God SIT design krever både forståelse for virksomhetens data, språkbruk og faktiske bruksmønstre.

Bjørnar&AI

Comments